Lazarus 升級攻擊手法:北韓 2 週竊 5 億、DeFi 結構弱點成新目標

根據 CoinDesk 分析報導,北韓 Lazarus Group 近兩週在加密領域的兩起重大攻擊合計盜取逾 5 億美元,標誌著該組織從傳統「社工釣魚」進化到「主動挖掘 DeFi 結構性弱點」,2026 年已成為 DeFi 協議的系統性壓力測試年。

兩起攻擊分別是 4 月上旬 Drift Protocol 的 2.85 億美元 Durable Nonce 繞過多簽,以及 4/19 Kelp DAO 透過 LayerZero 橋失守 2.92 億美元,已導致 Aave 面臨最高 2.3 億美元呆帳。

從社工釣魚到結構利用:兩週兩種攻擊模式

CoinDesk 指出,Drift 事件採用的是典型 Lazarus 社工模式:攻擊者潛伏 6 個月、假扮工程師取得內部存取權,最後利用 Durable Nonce 繞過多簽執行提款。該模式 2023 年起多次在 Harmony、Atomic Wallet 等案例重現。

Kelp DAO 的攻擊則不同:攻擊者並未滲透內部,而是直接研究 Kelp 與 LayerZero 的跨鏈訊息驗證邏輯,找出 1-of-1 DVN「預設單簽」配置作為單點失效。攻擊者藉此偽造跨鏈訊息,讓 116,500 顆 rsETH 在鏈上被「憑空鑄造」,整個過程沒有任何身份偽造或社工手段。

「解密不是問題,架構才是」

CoinDesk 引述鏈上安全研究員觀點:「這次攻擊沒有破解任何密碼學,而是利用已知的設計選擇與弱配置,暴露出 DeFi 理論上的『去中心化』與實作現實之間的差距。」

這段分析把兩起事件歸納為同一趨勢:Lazarus 的目標從「竊取私鑰」轉向「精讀白皮書」,盯住 DeFi 協議在跨鏈、再質押(restaking)等新型架構上的信任假設。

Restaking 與跨鏈成為 2026 攻擊主戰場

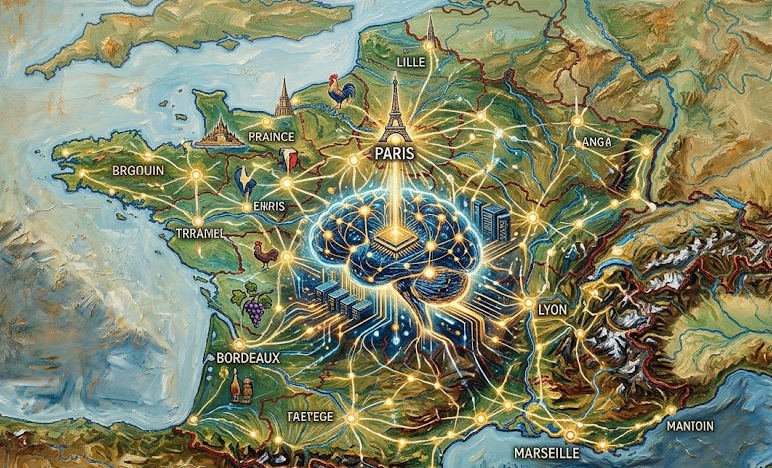

Kelp 是 EigenLayer 生態的 LRT 代表,rsETH 在 Arbitrum、Mantle 等 20 多條鏈上流通。這類代幣的本質是「跨鏈信任憑證」,一旦橋驗證失效,鏈上看到的鎖定量未必對應 L1 真實抵押。

CoinDesk 指這正是 Lazarus 在尋找的目標:愈是複雜、跨鏈依賴愈多、預設配置愈保守的協議,愈有可能出現「邏輯上說得通、實作上有漏」的攻擊面。

DeFi 社群反應:從「DeFi is dead」到配置審計呼聲

Kelp 事件後,社群出現「DeFi is dead」的情緒化反應,但更多研究員轉向務實討論:要求所有跨鏈協議公開 DVN 配置、強制多 DVN 驗證、以及獨立機構審計 LRT 的底層鎖定證明。

LayerZero 本次事件中雖被 Kelp 指為配置元凶,但 LayerZero 反駁 1-of-1 DVN 是 Kelp 自選,也明確把攻擊歸因 Lazarus。Aave 的事件報告則強調「協議按設計運作」,顯示風險並未被單一當事方承擔,反而凸顯 DeFi 「模組化信任」下各層責任歸屬的灰色地帶。

制裁規避動機:為什麼是加密而非金融系統

CoinDesk 另外補充觀察:北韓在主權制裁下,法幣路徑(銀行、航運、影子市場)受國際協調封鎖;加密貨幣則因鏈上透明但執法困難、去中心化協議無「可凍結」主體,成為 DPRK 外匯收入的主要補給線。聯合國報告估計 2022 年以來北韓已透過加密盜竊取得逾 30 億美元,2026 年前四個月已貢獻逾 5 億美元。

對台灣與區域交易所而言,這意味著白名單與新上架資產的風險審查門檻必須同步提高;對 DeFi 協議治理而言,則是 2026 年不得不面對的「Lazarus 壓力測試」,抵押品與跨鏈配置的預設值不能再沿用早期去中心化敘事。

風險提示

加密貨幣投資具有高度風險,其價格可能波動劇烈,您可能損失全部本金。請謹慎評估風險。